اهمیت استفاده از رویکردهای چندلایه دفاعی در صنعت پرداخت

در رویداد امنیت سایبری که توسط شرکت شاپرک و آکادمی آکادینو در دو بخش مسابقه و همایش برگزار شد، علاوه بر امیرحسین شبیری، مدیرعامل شاپرک، نسترن حقجو، مدیرعامل آکادینو و فرشید فرحخواه، مدیر مرکز عملیات امنیت شاپرک، علیرضا ماهیار، مدیرعامل شرکت ملی انفورماتیک، سجاد زیادپور، رئیس گروه ارزیابی و سیاستگذاری امنیتی شاپرک و محمدرضا مانییکتا، مدیر اداره نظارت بر نظامهای پرداخت بانک مرکزی نیز سخنرانی کردند.

پیوند امنیت و اقتصاد

علیرضا ماهیار، مدیر شرکت ملی انفورماتیک در رویداد امنیت سایبری درباره لزوم جدا ندانستن امنیت و اقتصاد توضیح داد: امنیت و اقتصاد بهتنهایی گرهگشای مشکلات نیستند و در کنار هم معنا مییابند. درواقع امنیت اقتصادی مهم است.

ماهیار به منظور دستیابی به رشد ۸ درصدی اقتصادی، داشتن یک استراتژی از جنس مالی و امنیتی را حائز اهمیت دانست و گفت: منابع لازم برای تحقق این رشد باید با سرمایهگذاری داخلی و خارجی تأمین شود. بحث امنیت در جذب سرمایهگذاری خارجی متبلور میشود.

وی ادامه داد: در حوزه پرداخت باید از استراتژیهایی استفاده کرد که همزمان امنیتی و مالی باشند.

او درپایان از امنیت تعریف تازهای ارائه داد و بیان کرد: امنیت به این معناست که حین برقراری ارتباط، شاهد پایداری و تابآوری باشیم. داشتن استراتژی و برنامه برای تحقق این امر بسیار مهم است. در بسیاری از کشورها امنیت ملی و امنیت اقتصادی در کنار هم دیده شدهاند؛ مانند سندی که در سال ۲۰۲۴ در آمریکا منتشر شد.

اهمیت استفاده از رویکردهای چندلایه دفاعی

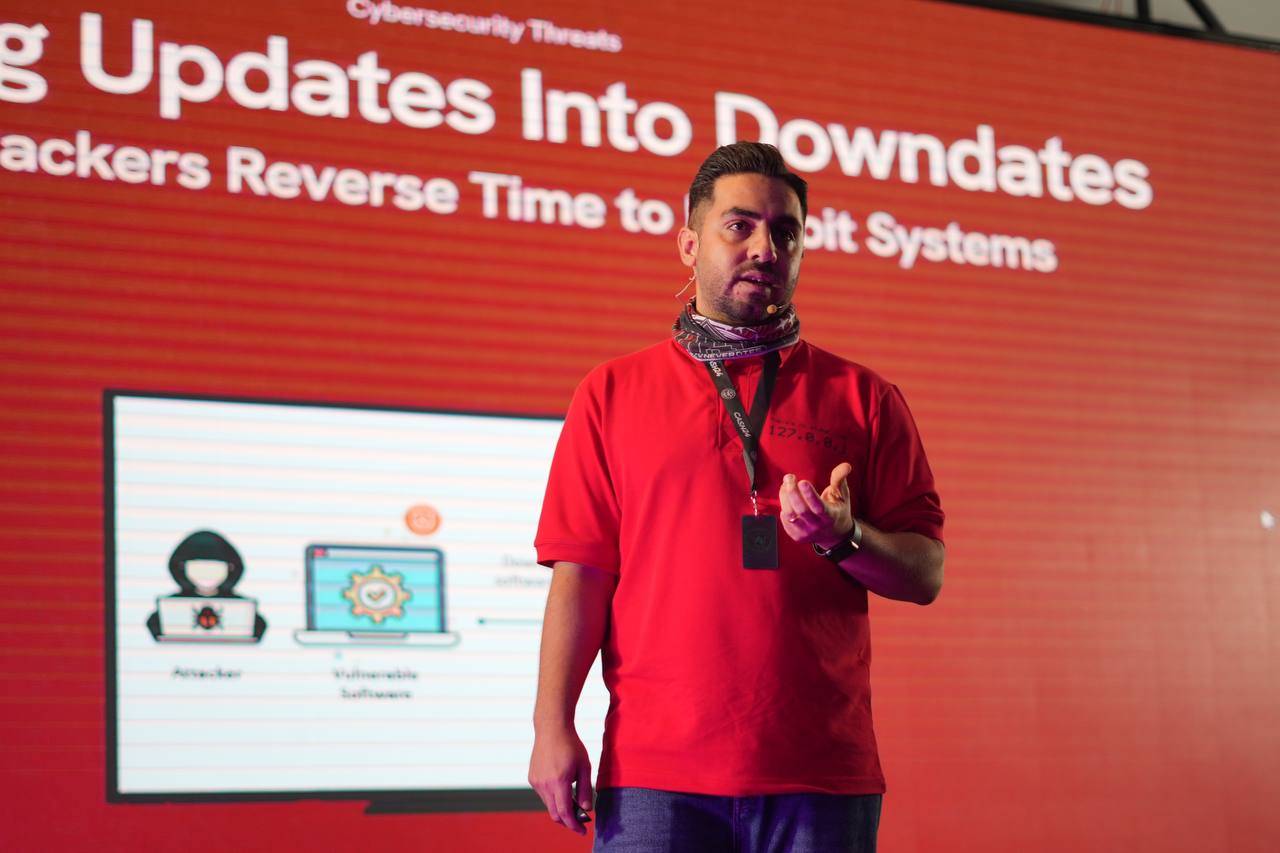

سجاد زیادپور، رئیس گروه ارزیابی و سیاستگذاری امنیتی شاپرک، در ادامه ارائهای تحت عنوان “The Dark Arts: Mastering Cyber Offense” انجام داد. این ارائه بر اساس تحقیقات و یافتههای مطرح شده در کنفرانسهای معتبر بینالمللی امنیت سایبری نظیر DEF CON 32 و BlackHat USA و Asia 2024 بود. این همایش به بررسی دقیق تکنیکهای پیشرفته تهاجمی در حوزه امنیت سایبری و راهکارهای دور زدن تدابیر امنیتی که توسط مهاجمان استفاده میشود، اختصاص داشت.

در این سخنرانی، آقای زیادپور به حملات تزریق فرآیند بر اساس ROP اشاره کرد که چگونه مهاجمان با سوءاستفاده از نقاط ضعف نرمافزار، کد مخرب را به فرآیندهای قانونی تزریق میکنند و به این ترتیب از ابزارهای امنیتی عبور میکنند. یکی دیگر از محورهای مهم، حملات داندیت بود که در آن مهاجمان با بازگرداندن بهروزرسانیهای نرمافزاری به نسخههای آسیبپذیر، از سیستمهای قدیمی برای نفوذ به شبکهها استفاده میکنند.

یکی دیگر از موضوعات کلیدی که در این سخنرانی مطرح شد، حملات زنجیره تأمین در سیستمهای نظارتی بود. وی توضیح داد که چگونه مهاجمان با وارد کردن درهای پشتی به سختافزارهای امنیتی مانند دوربینهای نظارتی، میتوانند به کنترل یا غیرفعال کردن این سیستمها دست یابند. این حملات میتوانند با دستکاری در فرآیندهای تولید تجهیزات امنیتی رخ دهند و پیامدهای جدی برای زیرساختهای حیاتی داشته باشند.

آقای زیادپور همچنین به روشهای فرار از محیطهای ایزوله (سندباکس) پرداخت و نشان داد که چگونه مهاجمان میتوانند از این محیطها خارج شده و کنترل سیستمهای میزبان را به دست گیرند. وی تأکید کرد که استفاده از روشهای شناسایی رفتاری و بهروزرسانیهای منظم برای جلوگیری از این نوع حملات حیاتی است. یکی از دیگر موارد برجسته در این سخنرانی، اشاره به حملات فیشینگ در سیستمهای احراز هویت بیومتریک بود که حتی سیستمهای پیشرفتهای مانند Windows Hello نیز در برابر این حملات آسیبپذیر هستند.

زیادپور با تأکید بر اهمیت استفاده از رویکردهای چندلایه دفاعی و نظارت مداوم بر سیستمها، هشدار داد که حملات پیچیده سایبری به سرعت در حال پیشرفت هستند و سازمانها باید با تمرکز بر ارزیابیهای امنیتی و سیاستگذاریهای قویتر، خود را برای مقابله با این تهدیدات آماده کنند.

تغییر مفهوم امنیت اطلاعات

محمدرضا مانییکتا، مدیر اداره نظارت بر نظامهای پرداخت بانک مرکزی در ادامه این رویداد به تغییر مفهوم امنیت اطلاعات اشاره کرد و گفت: اوایل دهه هشتاد مفهوم امنیت اطلاعات بسیار سادهتر بود اما اکنون فضای امنیت اطلاعات شامل لایههای مختلفی است که از پایینترین سطوح شروع میشود و به بالاترین سطح میرسد. معضل اصلی توجه کم به امنیت بالاترین سطوح امنیتی است.

مانی یکتا با تاکید بر مفهوم مهندسی اجتماعی توضیح داد: با استفاده از مهندسی اجتماعی میتوان بهصورت سادهای از عاملیت انسانی و بدون نیاز به فناوری خاص و نفوذ دیجیتال، اطلاعات جمعآوری کرد.

با استفاده از مهندسی انسانی میتوان به اطلاعاتی دست یافت که جمعآوری آن از طریق لایههای فناوری بسیار دشوار است.