توکنیزاسیون و HCE در پرداخت همراه

عصر بانک؛در دومین روز از ششمین همایش سالانه بانکداری الکترونیک و نظامهای پرداخت، کارگاه آموزشی توسط دو تن از کارشناسان شرکت خدمات انفورماتیک ارائه شد. در بخش نخست این کارگاه، حسین یعقوبی به معرفی توکنیزاسیون و استاندارد EMV Co پرداخت و در بخش دوم مریم گرامی، HCE و رویکردهای پیادهسازی با استفاده از آن و روشهای مدیریت ریسک آن را مطرح کرد.

توکنیزاسیون و HCE در پرداخت همراه

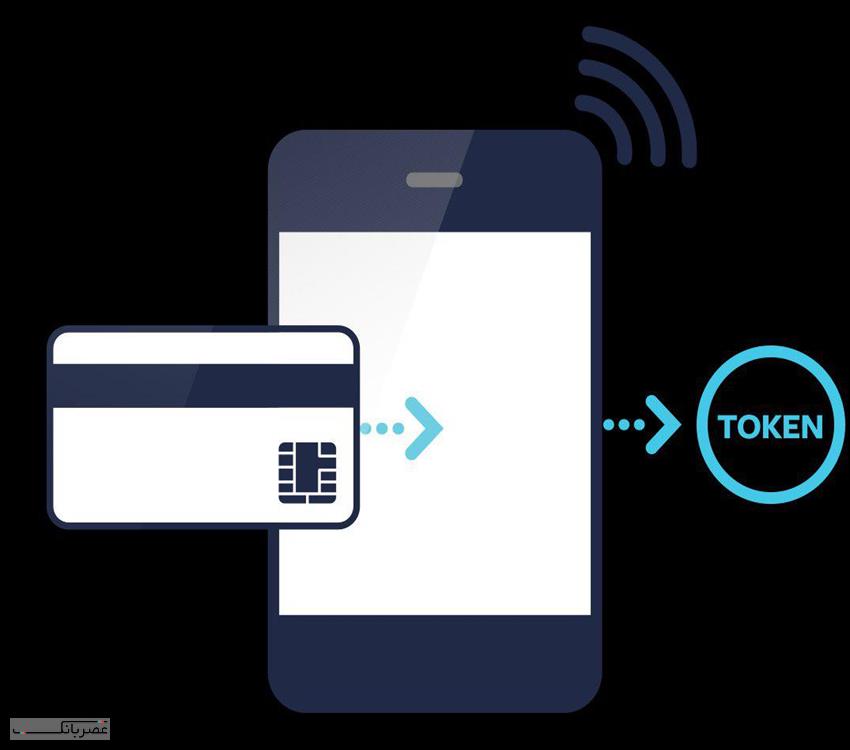

یعقوبی اینترنت اشیا، ابزارهای پوشیدنی، پرداختهای درونبرنامهای و ورود بازیگران غیربانکی را چهار حوزه مهم در روندهای تاثیرگذار بر پرداخت دانست و گفت: «تعدد کانالهای پرداخت، موجب پیچیدهتر شدن تامین امنیت و تهدیدات جدید شده و بانکها در عین استفاده از فرصت پیش آمده، مجبورند به سازوکارهای جدید تامین امنیت فکر کنند». یعقوبی در تعریف توکنیزاسیون گفت: «توکنیزاسیون شامل جایگزین کردن اطلاعات حساس (PAN) با یک مقدار جایگزین (Token) است».

کارشناس شرکت خدمات انفورماتیک با اشاره به اینکه در مدیریت ریسک، دو مقوله احتمال وقوع ریسک و شدت اثر وقوع ریسک اهمیت دارد، گفت:

«سازوکارهای امنیتی مانند EMV احتمال وقوع ریسک را کاهش میدهد، در حالی که توکن به دنبال کاهش شدت اثر وقوع ریسک است».

یعقوبی توکن جایگزین PAN را شامل دو نوع توکن امنیت و توکن پرداخت دانست و گفت: «در توکن امنیت یا توکن پذیرنده، پذیرندگان به جای ذخیره PAN مشتریان خود در سیستمهای بازاریابی و یا وفاداری، از مقادیر جایگزین (توکن) استفاده میکنند. توکن پرداخت یا توکن صادرکننده، توکنی است که توسط بانک صادرکننده و یا نماینده آن برای یک PAN صادر میشود و با آن میتوان تراکنش ایجاد کرد».

یعقوبی در بخش دیگر این کارگاه، چارچوب EMV Co برای توکنیزاسیون پرداخت را معرفی کرد و گفت: «در این چارچوب، قالب توکن همانند PAN است و لازم است دو نقش درخواستکننده و ارائهدهنده خدمات (TSP) به زیستبوم پرداخت اضافه شود». کارشناس شرکت خدمات انفورماتیک افزود: «چرخه عمر توکن در چارچوب EMV Co شامل دو مرحله است: فرایند صدور و تامین توکن روی تلفن همراه و فرایند پردازش تراکنش توکنی». یعقوبی سطح اطمینان توکن، تاریخ انقضای توکن، استاتیک/دینامیک بودن و موقعیت ذخیره توکن را به عنوان چهار ویژگی توکن مطرح کرد که میتوانند دامنه پذیرش توکن را مشخص سازند. او سپس تاثیر توکنیزاسیون بر زیستبوم پرداخت را از دیدگاه دارنده کارت، فروشنده، بانک صادرکننده، بانک پذیرنده و شبکه پرداخت بررسی کرد.

یعقوبی پس از اشاره به نمونههایی از پیادهسازی توکنیزاسیون، برخی ملاحظات ارائه خدمات توکنیزاسیون در ایران را مطرح کرد و گفت: «سه موضوع درباره توکنیزاسیون باید مدنظر قرار گیرد: اینکه BNP در ایران حساس به شمار میآید؟ آیا نیاز به ارائه خدمات توکن در فضای پرداخت کشور احساس میشود؟ چه نوع معماری برای توکنیزاسیون مناسب است؟». یعقوبی دو نوع معماری توزیع شده و معماری متمرکز را به عنوان معماریهای ممکن برای توکنیزاسیون در ایران برشمرد.

در بخش دوم این کارگاه، مریم گرامی، HCE در پرداخت همراه را معرفی و تشریح کرد. او با اشاره به روند گسترش برنامههای کاربردی پرداخت همراه با استفاده از HCE برخی نمونههای آن را معرفی کرد. کارشناس شرکت خدمات انفورماتیک سپس به تشریح پرداخت NFC مبتنی بر المان امن پرداخت و گفت: «در این فرایند کاربر از طریق واسط کاربری با برنامه تعامل میکند و اجزایی از دستگاه هوشمند در پرداخت درگیر میشوند». گرامی افزود: «المان امن را میتوان بر سه نوع SD کارت، تعبیه شده و سیمکارت ارائه کرد».

به گفته گرامی، HCE یک ویژگی سطح سیستم عامل تلفن همراه است که امکان شبیهسازی کارت مبتنی بر نرم افزار را برای خدمات NFC فراهم میکند. او گفت: «قبل از معرفی این ویژگی شبیهسازی کارت تنها با SE کار میکرد، ولی HCE به برنامه کاربردی نرمافزاری این امکان را میدهد که بدون استفاده از SE به عنوان کارت هوشمند در POS عمل کند».

گرامی در ادامه مهمترین مزایای HCE را شامل کاهش پیچیدگی برای توسعهدهندگان برنامههای کاربردی، کاهش پیچیدگی مدیریت برنامههای کاربردی، امکان توسعه برنامههای کاربردی مبتنی بر NFC به صورت مستقل از صاحب المان امن (MNO) دانست و عدم ذخیرهسازی دادهها در سخت افزار امن، وابستگی به قابلیت سیستم عامل، امنیت پایینتر نسبت به رویکرد SE و افزایش پیچیدگی سیستمهای سمت صادرکننده را از مهمترین معایب HCE برشمرد.

کارشناس شرکت خدمات انفورماتیک روشهای نگهداری اطلاعات در HCE را چنین برشمرد: استفاده از نرمافزار، استفاده از سختافزار مطمئن، استفاده از SE و ابرمحور. گرامی گفت: «روت شدن دستگاه تلفن همراه، قرار گرفتن دستگاه در اختیار افراد سودجو، آلودگی دستگاه تلفن همراه به ویروسها، تروجانها و غیره و امکان سوء استفاده از اطلاعات ذخیره شده در ابر از مهمترین ریسکهای امنیتی HCE است». او در پایان به ارائه نمونههایی از پیادهسازی HCE پرداخت.